از میان همه تهدیدات سایبری، فقط برخی از آن ها به اندازه حملات DDoS اخلالگر هستند و مقابله با آنها دشوار است.

در این حملات، رگباری از درخواستها سرور را هدف قرار میدهد تا سرویس از دسترس خارج شود. اگر یک حمله DDoS به درستی اجرا شود به سرعت میتواند یک وبسایت را از کار بیاندازد و آن را به سلاحی برای افراد مختلف با انگیزههای سیاسی، تجاری یا شخصی تبدیل کند.

تحقیقات صورت گرفته نشان میدهد که حملات DDoS آنقدر قدرتمند و رایج شدهاند که روزانه شاهد ۱۷۷۰۰ مورد حمله گزارش شده هستیم.

ما در امسیسافت به خوبی با این مساله آشنا هستیم. اقدامات ما برای ریشهکن کردن بدافزارها گاهی اوقات توجه مجرمان سایبری را به سمت مان جلب میکند، تا جایی که برخی از آنها تلاش میکنند تا سرورهای ما را مورد هدف قرار دهند. در ژانویهی ۲۰۱۷، به دنبال انتشار رمزگشای باج افزار MRCR، پرتال رمزگشای باج افزار امسیسافت مورد حمله قرار گرفت. خوشبختانه تدابیر دفاعی ما برای مقابله با این چالش آماده بود و از این حادثه صدمهای ندیدیم.

احتمالاً تا به حال شنیدهاید که جلوی حملات DDoS را نمیتوان گرفت. هرچند این حرف تا حدی درست است، اما خبر خوب این است که با رعایت جوانب احتیاط، میتوانید احتمال قربانی شدن خود را کاهش دهید.

در این مطلب به همهی مواردی که باید در رابطه با حملات DDoS بدانید میپردازیم، و مهمتر از همه، به شما میگوییم که چگونه میتوانید خسارت ناشی از این حملات را به حداقل برسانید.

حملات DDoS چیست؟

حملات DDoS مرسوم، با استفاده از یک دستگاه متصل به اینترنت و با هدف اشباع کردن پهنای باند سرور و در نهایت از کار انداختن وبسایتها صورت میپذیرد.

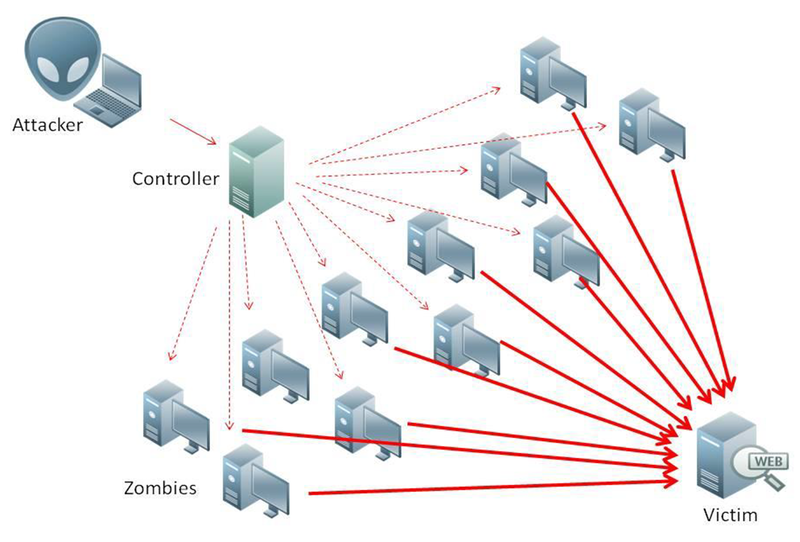

حملات DDoS شباهت زیادی به حملات DoS دارد، با این تفاوت که به جای استفاده از یک دستگاه، در این نوع حملات از چندین (صدها یا حتی هزاران) دستگاه متصل به اینترنت که در سراسر جهان پخش شده استفاده میشود. این دستگاهها که به نوع خاصی از بدافزار آلوده شدهاند، در حقیقت حکم یک باتنت (یا به عبارت دیگر یک ارتش زامبی) را دارند که امکان کنترل دستگاه را به صورت از راه دور به هکر میدهند. ذاتِ توزیع شدهی حملات DDoS متوقف کردن آن را مشکل میکند، چرا که منابع بسیار زیادی باید مسدود شود.

حملات DDoS چگونه کار میکند؟

هرچند انواع مختلف حملات DDoS خیلی زیاد است، اما همهی آنها هدف مشترکی دارند: قطع فعالیتهای یک سایت خاص و از دسترس خارج کردن یا از کار انداختن آن برای کاربران عادی.

فرآیند یک حمله DDoS می تواند شبیه مراحل زیر باشد:

- انتشار بدافزار: مجرمان سایبری بدافزار طراحی شده خود را از طریق اینترنت منتشر می کنند. روش های رایج توزیع معمولا شامل پیوست های ایمیل، دانلودهای خودکار (drive-by-download) و لینکهای موجود در شبکه های اجتماعی است.

- ساختن باتنت: بدافزار مذکور تا زمانی مطلوب بی سروصدا باقی میماند، یعنی هکرها بدون این که صاحب دستگاه متوجه شود، میتوانند برای برنامه فرمان صادر کنند. در موارد نادرتر، خود افراد برای رسیدن به یک هدف خاص، داوطلبانه دستگاهشان را در اختیار باتنت قرار میدهند. گروه هکری Anonymous در این زمینه مشهور است و از باتنتهای داوطلبانه برای اجرای برنامههای خود استفاده میکند.

- اجرای حمله: بعد از این که دستگاههای لازم برای باتنت به دست آمد، هکرها به همهی دستگاههای تحت اختیار خود دستور میدهند تا به طور همزمان به سمت وبسایت هدف ترافیک ارسال کنند.

- سایت هدف با حجم عظیمی از ترافیک روبرو میشود: باتنت مذکور سایت هدف را با رگباری از درخواستها مواجه میکند. میزان ترافیکی که حملات DDoS قادر به تولید آن است در سالهای اخیر دائما افزایش یافته است و برای از کار انداختن اکثر وبسایتها کافی است.

- سایت آفلاین میشود: اگر حمله موفق باشد، سایت هدف آفلاین شده و از دسترس کاربران عادی خارج میگردد.

متاسفانه امروزه بسیاری از مجرمان سایبری میتوانند از انجام مرحلهی اول صرف نظر کرده و مستقیماً حمله را آغاز کنند. ظهور سرویسهای پولی DDoS باعث شده تا هر کسی بتواند چنین حملاتی را ترتیب داده و مقاصد مورد نظرش را از کار بیاندازد. این سرویسها هزینهی چندانی هم ندارند؛ مثلاً حملهی ۲۴ ساعته به یک وبسایت غیردولتی حدوداً ۴۰۰ دلار هزینه دارد که میشود ساعتی کمتر از ۱۷ دلار.

همان طور که احتمالاً حدس زدهاید، حملهای که در مقیاس وسیع صورت بگیرد میتواند اثر ویرانگری بر وضعیت مالی یک شرکت داشته باشد. تحقیقات انجام شده بر روی ۱۰۱۰ شرکت مختلف نشان میدهد که اگر حملات DDoS در زمانهای طلایی سایت انجام شود، به ازای هر ساعت میتواند تا بیش از ۱۰۰ هزار دلار به درآمدهای شرکت ضرر وارد کند.

انواع مختلف حملات DDoS

حملات DDoS انواع بسیار زیادی دارد که میتوان آنها را بر اساس نوع و حجم ترافیک وارده و نقطه ضعفی که مورد حمله قرار میدهند دسته بندی کرد.

1. حملات حجمی

رایجترین نوع حملات DDoS حملهی حجمی است که در آن یک باتنت، حجم عظیمی از ترافیک را روانهی سایت مقصد میکند. با پر شدن پهنای باند سایت هدف، شبکه بسیار کند شده یا به طور کامل از کار میافتد. از انواع حملات حجمی میتوان به UDP Flood ،DNS Amplification ،ICMP Flood و TCP Flood اشاره کرد.

2. حملات پروتکل

این نوع حمله، با بهرهگیری از نقاط ضعف لایههای ۳ و ۴ پروتکلTCP/IP، شروع به اکسپلویت منابع سرور خواهد کرد. حملاتی مانند Ping of Death و Syn Flood در این دسته بندی قرار میگیرند.

3. حملات لایهی Application

حملات لایهی Application شاید به خاطر پیچیدگیهای فنی، نادرترین نوع حملات DDoS هستند، اما مقابله با آنها نیز بسیار مشکل است. این نوع حملات با هدف قرار دادن برنامه های تحت وب و بستن راه انتقال دادهها، منابع سرور را از پای در میآورند.

چرا از حملات DDoS استفاده می شود؟

برخی از انواع جرایم سایبری اهداف مشخصی دارند (مثلاً باج افزارها مشخصاً انگیزههای مالی دارند)، ولی در مورد حملات DDoS این اهداف آنچنان واضح نیست. با این حال، اگر به تاریخچهی حملات DDoS نگاه کنیم، میتوانیم الگوهایی را ببینیم که نشان میدهد چرا یک شخص باید بخواهد چنین حملهای را انجام دهد:

- انگیزههای اجتماعی

معمولاً از روشهای مورد استفاده در جرایم سایبری، برای اهداف خوب استفاده نمیشود. با اینحال بخش خاصی از جامعهی هکرها، از حملات DDoS برای از کار انداختن سازمانها و شرکتهایی استفاده میکنند که فعالیت اخلاق مدارانه ندارند. با وجود این که رسانهها اغلب پشتیبان این نوع حملات هستند، ولی آنها به هر حال غیرقانونی و گاهاً دارای خطا میباشند.

یکی از نمونههای مشهور این نوع حمله در سال ۲۰۰۸ رخ داد که در جریان آن، گروه هکری Anonymous در واکنش به نقض قوانین کپیرایت توسط شرکت Church of Scientology، یک حملهی DDoS علیه آنها ترتیب داد.

- اخاذی

هکرها از طریق حملات DDoS به دنبال درآمدزایی یا به عبارت دیگر اخاذی هم هستند. آنها ابتدا با اجرای یک حملهی کوچک توان خود را به نمایش میگذارند، سپس با ارسال یک پیام اخاذی به صورت بیتکوین از قربانی طلب پول میکنند. اگر شرکت مبلغ مورد نظر را بدهد که هیچ، وگرنه هکرها حملهی اصلی را آغاز مینمایند.

اگرچه اکثر مبالغ درخواستی از اعداد چهار یا پنج رقمی بیشتر نمیشود، اما برخی از آنها مبالغ هنگفتی طلب میکنند. برای مثال، گروه Armada Collective، در ژوئن ۲۰۱۷، مجموعاً مبلغ ۳۱۵ هزار دلار از بانک های کشور کره جنوبی درخواست کرده بودند.

- دلایل سیاسی

با توجه به این که از کار انداختن سرویسهای مهم به این روش ممکن است، حملات DDoS میتواند سلاحی برای وارد کردن فشارهای سیاسی باشد. گروههایی که از این نوع حملات استفاده میکنند، معمولاً توسط احزاب مختلف حمایت میشوند و منابع زیادی در اختیار دارند.

از حملات DDoS در سال ۲۰۱۴ به طور گسترده و در جنبش اِشغال مرکز هنگ کنگ استفاده شد. در این جریان، دو وبسایت Apple Daily و Pop Vote که از این جنبش حمایت میکردند، با برخی از قدرتمندترین حملات DDoS تاریخ روبرو شدند که توان بعضی از آنها تا ۵۰۰ گیگابیت بر ثانیه میرسید.

- شهرت

عامل دیگری که مجرمان را به انجام حملات DDoS سوق میدهد کسب شهرت و لذت بردن از پایین آوردن وبسایتها است. خیلی از خرابکاران دنیای دیجیتال دوست دارند معروف شوند و در بین این جامعه مقبولیت کسب کنند، با این حال هکرهای حرفهایتر برای کسانی که از اسکریپتهای آماده یا سرویسهای خودکار Booter استفاده میکنند، احترام چندانی قائل نیستند.

- تجارت

با فراگیر شدن هرچه بیشتر کسب و کارهای آنلاین، فروشگاهها برای جلو افتادن از رقبا دست به هر کاری میزنند و حتی حاضر به انجام جرایم سایبری میشوند. یک حمله DDoS که در وقت مناسب اجرا شود، میتواند به یک کسب و کار کمک کند تا در یک روز مهم یا در هنگام عرضه یک محصول جدید از رقیب خود پیشی بگیرد.

برای محفاظت در برابر حملات DDoS چه می توان کرد؟

همان طور که گفتیم، محافظت کامل در برابر حملات DDoS ممکن نیست. اما با لحاظ کردن تدابیر پیشگیرانه و رعایت نکات ایمنی، میتوانید خطرات آن را به میزان چشمگیری برای خودتان کاهش دهید.

- بر میزان ترافیک نظارت کنید.

مهمترین گام برای به حداقل رساندن صدمات ناشی از یک حملات DDoS، شناسایی سریع لحظه وقوع آن است. یک راه مناسب برای انجام این کار نظارت بر میزان ترافیک سایت و درک صحیح متوسط ترافیک و الگوی پایین و بالا رفتن این مقدار در زمانهای اوج بار ترافیکی است. بعد از این که اعداد و ارقام ترافیک سایت خود را تا حد مناسبی یاد گرفتید، میتوانید تدبیری اتخاذ کنید که در صورت عبور از سقف ترافیک، برای شما یا تیم امنیتی سایت به طور خودکار هشدار ارسال شود.

- ISP را به دقت انتخاب کنید.

همیشه در هنگام انتخاب ISP باید حفاظت در برابر حملات DDoS را به عنوان یکی از پارامترهای لازم برای انتخاب خود در نظر داشته باشید. اگر ISP فعلی شما سیستمی برای محافظت در برابر DDoS ندارد، در هنگام وقوع این حملات باید با آنها تماس بگیرید تا ببینید آنها هم تحت تاثیر قرار گرفتهاند یا نه و برای کاهش بار از سایت، امکان تغییر مسیر ترافیک به محل دیگری وجود دارد یا نه.

- پهنای باند اضافه بگیرید.

این کار از وقوع حملات DDoS جلوگیری نمیکند، اما میتواند برای شما زمان لازم فراهم کند تا برای مقابله با حمله آماده شوید.

چگونه؟

همان طور که میدانیم، حملات DDoS با روانه کردن سیلی از ترافیک به سمت وبسایت شما پیادهسازی میشود. اگر بیشتر از حد مورد نیاز پهنای باند داشته باشید، سایت شما به راحتی میتواند حداقل از پسِ بخشی از این حمله بربیاید و برای کنترل بهتر آن به شما کمک کند.

- استفاده از سرویس های ابری حفاظت در برابر حملات DDoS

سرویسهای حفاظت ابری شاید گرانقیمت باشند، اما لایهی امنیتی خوبی در برابر حملات DDoS به حساب میآیند. این سرویسها پهنای باند بسیار زیادی دارند که معمولا قادر به تحمل حملات سنگین DDoS هستند و با فیلتر کردن ترافیک جعلی، فقط به درخواستهای واقعی اجازه دسترسی به سرور را میدهند.

گوگل هم سرویس حفاظت از DDoS خودش به نام Project Shield را دارد. این سرویس برای سایتهای خبری، مدافع حقوق بشر و سیستمهای نظارت بر رای گیری کاملاً رایگان است. Project Shield با فیلتر کردن ترافیک مخرب و استفاده مناسب از قابلیت کَش (Cache) به وبسایتها کمک میکند. اگر میخواهید ببینید چگونه میتوان از این سرویس استفاده نمود و آیا شامل حال شما میشود یا نه به این لینک مراجعه کنید.

- نرم افزار خود را به طور مرتب بروز کنید.

بروز نگه داشتن نرم افزارهای شرکت، بخش مهمی از فرآیند مقابله با حملات سایبری است. آسیبپذیریهای امنیتی مثل موردی که در نسخهی 3.5-3.9 وردپرس پیدا شد، سایت شما را بیش از پیش مستعد حملات DDoS میکند. هر چه قدر دیرتر به فکر بروزرسانی سرویسهای خود باشید، احتمال این خطرات بیشتر میشود.

به علاوه، میتوانید از تبدیل شدن کامپیوتر خود به عضوی از این باتنتها و شرکت در حملات DDoS جلوگیری کنید. آنتی ویروس امسیسافت حفاظت لازم برای پیشگیری از آلوده شدن به این باتنتها را در اختیار شما قرار میدهد. باتنتهایی که فقط به دنبال سو استفاده از منابع ارزشمند سیستم هستند و برای انجام حملات DDoS علیه شرکتهای بیگناه استفاده میشوند.

با توجه به این که حملات DDoS روز به روز مخرب تر شده و دسترسی به آنها ساده تر میشود، شرکت های بزرگ و کوچک حتماً باید درک درستی از چگونگی عملکرد این حملات داشته باشند و اقدامات پیشگیرانه لازم را انجام دهند.

روز خوب و بدون حملات DDoS داشته باشید!

برگرفته شده از:

How to survive a DDoS attack on your website

بدون نظر