این روزها باج افزارها به شکل فزاینده ای در حال گسترش و آلوده کردن اطلاعات کاربران خانگی و کسب و کارهای مختلف هستند. با اینکه برخی از انواع باج افزارها کاملا منحصر بفرد و خلاقانه طراحی شده اند، اما بیشتر آن ها ساختاری بسیار شبیه به یکدیگر دارند. Phobos نیز با اینکه ساختار خاص و منحصر بفردی ندارد، بسیار همه گیر شده و اطلاعات کاربران بسیاری را رمزنگاری کرده است.

در ادامه این مطلب همراه ما باشید تا با باج افزار Phobos، راه های گسترش آن و اینکه چگونه می توانید از اطلاعات خود در برابر آن محافظت کنید، بیشتر آشنا شوید.

باج افزار Phobos چیست؟

Phobos برای اولین بار در دسامبر 2018 شناسایی شده است و برخلاف سایر باج افزارهای مشهور، اغلب کسب و کارهای کوچک و کاربران خانگی را مورد هدف قرار می دهد. متوسط باج درخواستی از یک حمله موفق Phobos را 18 هزار دلار تخمین زده اند. با توجه به ساختار این باج افزار، می توان گفت Phobos بسیار شبیه به خانواده باج افزاری Dharma است. کارشناسان نسخه اول آن را از نظر ساختاری بسیار مشابه با Dharma می دانند. همچنین به نظر می رسد هر دو باج افزار Phobos و Dharma از خانواده بزرگتری به نام Crysis الهام گرفته شده اند.

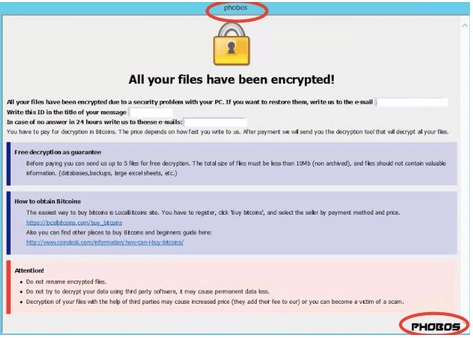

- یادداشت باج افزار (Ransom Note)

اولین شباهت بین این دو نوع باج افزار یادداشت آن هاست. Phobos در واقع همان فایل HTA باج افزار Dharma را بر روی کامپیوتر قربانی قرار می دهد. همانطور که در تصویر مشاهده می کنید، تنها تفاوت در نام آن ها در بالا و پایین فایل HTA است:

فایل های HTA از طریق یک سند HTML قابل اجرا هستند. این فایل ها توسط Microsoft HTML Application Host قابل خواندن بوده و بدین معناست که اگر با ویندوز کار می کنید، می توانید آن را به راحتی در مرورگرهای Internet Explorer یا Edge اجرا و مشاهده کنید.

- رمزنگاری باج افزار (Encryption)

Phobos از طریق الگوریتم رمزنگاری AES-256 و توسط RSA-1024 (رمزگذاری نامتقارن)، فایل های قربانیان را رمزنگاری می کند. بنابراین لازم به ذکر است که هر دو باج افزار Phobos و Dharma از الگوریتم RSA یکسان استفاده می کنند. با این حال، یک تفاوت قابل توجه این است که Phobos این فرآیند را از طریق Windows Crypto API پیاده سازی می کند، در حالی که Dharma از یک کتابخانه شخص ثالث استفاده می کند.

نام فایل های رمزگذاری شده هم در هر دو حالت از یک فرمت مشابه به شکل پایین تبعیت می کند:

- نام اصلی فایل

- یک ID منحصر بفرد

- آدرس ایمیل برای ارتباط

- پسوند Phobos

بنابراین فایل های آلوده شده به فرمت زیر تبدیل می شوند:

(filename).(ID) (email address).(added extension)

با این که پسوند Phobos شایع ترین پسوند موجود برای این باج افزار است، اما پسوند های دیگری نیز برای این خانواده شناسایی شده است. بر اساس گزارشات موسسات تحلیل بدافزار، تا کنون بیش از 50 پسوند مختلف برای باج افزار نوع Phobos شناسایی شده است که به شرح زیر می باشد:

- 1500dollars, actin, Acton, actor, Acuff

- Acuna, acute, adage, Adair, Adame, banhu

- banjo, Banks, Banta, Barak, bbc, blend

- BORISHORSE, bqux, Caleb, Cales, Caley

- calix, Calle, Calum, Calvo, CAPITAL, com

- DDoS, deal, deuce, Dever, devil, Devoe

- Devon, Devos, dewar, Eight, eject, eking

- Elbie, elbow, elder, Frendi, help, KARLOS

- karma, mamba, phoenix, PLUT, WALLET, zax

راه های انتشار و گسترش باج افزار Phobos

Phobos معمولا از طریق یکی از روش های زیر در شبکه گسترش می یابد:

- اتصالات محافظت نشده ریموت دسکتاپ (RDP)

- حملات brute-force و لو رفتن اطلاعات احراز هویت ریموت دسکتاپ (RDP)

- اکسپلویت و کشف آسیب پذیری های سیستم عامل و نرم افزارهای شخص ثالث

- حملات فیشینگ

Phobos پس از نفوذ به سیستم، فایل ها (با اندازه استاندارد) را به طور کامل رمزنگاری می کند. اما الگوریتم آن برای فایل های بزرگ متفاوت است و تنها بخش هایی از آن ها را رمزنگاری می کند. به این ترتیب می تواند در زمان صرفه جویی کرده و با رمزگذاری اطلاعات بیشتر، میزان خسارت را به حداکثر برساند.

فرمت های مورد علاقه Phobos شامل پسوند های معروفی چون: avi ،backup ،doc ،docx ،html ،jpg ،jpeg ،mkv ،mp3 ،mp4 ،pdf ،rar و zip هستند و فایل های سیستمی با پسوندهای boot.ini ،bootfont.bin ،io.sys ،ntldr را معمولا رمزنگاری نمی کند.

علاوه بر رمزنگاری فایل ها، Phobos فرآیندهای فعال سیستم عامل را متوقف کرده و ردپای خود را در فایل ها پاک می کند. همچنین فایل های بکاپ و shadow copy ها را مشابه با باج افزار Sodinokibi به طور کامل از بین می برد. در آخر نیز با غیرفعال ساختن حالت ریکاوری و فایروال سیستم، اجازه نمی دهد که کاربر مانع آلودگی و رمزنگاری اطلاعاتش شود.

رمزگشایی باج افزار Phobos

در حال حاضر خانواده های باج افزاری Dharma و Crysis توسط ابزار رمزگشای Rakhni decryptor که توسط آزمایشگاه کسپرسکی توسعه داده شده، قابل رمزگشایی است. متأسفانه تا به حال هیچ ابزار رمزگشایی برای باج افزار Phobos تولید نشده است. با اینحال ممکن است در آینده راه حلی برای این خانواده نیز یافت شود، در نتیجه توصیه می کنیم حتما یک نسخه از اطلاعات با اهمیت خود را در یک حافظه جانبی نگهداری کنید.

در حال حاضر، تنها راه رمزگشایی اطلاعات آلوده شده با Phobos پرداخت باج است که به هیچ عنوان توصیه نمی شود. طبق بررسی های انجام شده توسط موسسه Coverware، درصد موفقیت در بازیابی اطلاعات پس از پرداخت باج حدود 85٪ است. این بدین معناست که حتی پس از پرداخت باج، ممکن است ابزار رمزگشایی از سمت مجرمان دریافت نکنید و یا اینکه ابزار به درستی عمل نکند و فایل های شما بازگردانی نشوند. بنابراین هیچ تضمینی وجود ندارد که اطلاعات خود را بازیابی کنید. علاوه بر این با این کار مجرمان سایبری را تشویق می کنید تا با قدرت بیشتری کار خود را ادامه دهند. به جای پرداخت باج، بودجه و تلاش خود را بر روی پیشگیری و امن سازی شبکه و اطلاعات متمرکز کنید.

روز خوب و بدون باج افزاری داشته باشید!

برگرفته از:

بدون نظر